Acceso Fisico Seguridad Informatica

Restricciones al acceso Físico. Colocar los equipos sobre plataformas de goma para que esta absorba las vibraciones.

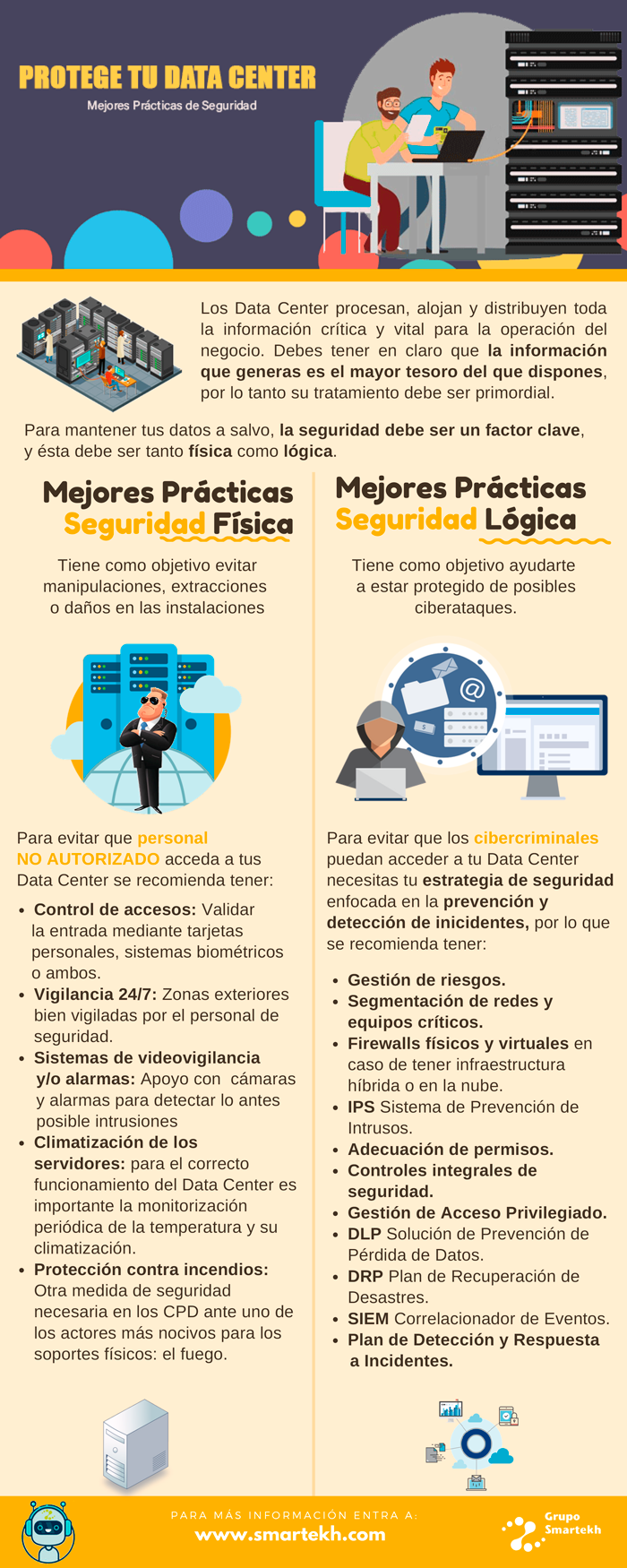

10 Mejores Practicas De Seguridad Fisica Y Logica Para Tu Data Center

Seguridad biométrica en sistemas informáticos.

Acceso fisico seguridad informatica. Estos recursos son desde un simple teclado hasta una cinta de backup con toda la información que hay en el sistema pasando por la propia CPU de la máquina. Esto incluye tanto acceso físico como lógico a los recursos de información del Banco. Protección física de acceso a las redes.

Esto equivale a decir que la identificación del. Cada vez más se hace necesario controlar gestionar y monitorizar los movimientos de las personas que entran y salen de nuestras instalaciones. Todo acceso por parte de personal externo debe ser autorizado por un responsable interno quien asume la responsabilidad por las acciones que pueda realizar el mismo.

Por ejemplo un sistema cuya sesión está iniciada pero desatendida es vulnerable al acceso no autorizado. Establece el equipamiento de control de accesos necesario para administrar el acceso físico a tus instalaciones de manera global. Independientemente de las medidas que se adopten para proteger los equipos de una red de área local y el software que reside en ellos se deben tomar medidas que impidan que usuarios no autorizados puedan acceder.

Cada vez más las organizaciones están adoptando un modelo en el cual se pueden procesar varios casos de uso e identidades en una sola tarjeta o teléfono inteligente. PolÍticas y estÁndares de seguridad fÍsica y ambiental Política Los mecanismos de control de acceso físico para el personal y terceros deben permitir el acceso a las instalaciones y áreas restringidas de la Coordinación General Administrativa sólo a personas autorizadas para la salvaguarda de los equipos de cómputo y de comunicaciones. Guardias de seguridad.

Esto se hace con el fin de mantener la seguridad sobre las instalaciones y las personas que normalmente se encuentran en ahí además de proteger información y objetos valiosos. El fuego y los humos. Los controles de acceso físico son las restricciones que se implementan sobre un lugar para evitar que a este accedan personas no autorizadas.

El control físico es la implementación de medidas de seguridad en una estructura definida usada para prevenir o detener el acceso no autorizado a material confidencial. Un error típico de seguridad por acceso físico es el de tomas de conexión a la red informática no controladas de acceso libre. Utilizar fijaciones para elementos críticos.

Desgraciadamente la seguridad física es un aspecto olvidado con demasiada frecuencia a la hora de hablar de seguridad informática en general. Las medidas habituales dependen del medio físico a proteger. Mantenimiento de la seguridad física.

Esta consiste en la aplicación de barreas y procedimientos de control como medidas de prevención y. Ejemplos de los controles físicos son. El control de acceso informático o control de acceso a sistemas informáticos en seguridad informática consiste en la autenticación autorización de acceso Acces Control de acceso.

Un intruso puede obtener acceso al sistema operativo y a la red. Cerraduras electrónicas dispositivos de identificación por huella o. Deben ser analizadas y aprobadas por el área de seguridad informática.

Cámaras de circuito cerrado. La seguridad perimetral es el conjunto de mecanismos y sistemas relativos al control del acceso físico de personas a las instalaciones así como la detección y la prevención de intrusiones. En muchas organizaciones se suelen tomar medidas para prevenir o detectar accesos no autorizados o negaciones de servicio pero rara vez para prevenir la acción de un atacante que intenta acceder físicamente a la sala de operaciones o al lugar.

No situar equipos en sitios altos para evitar caídas las inundaciones. No colocar elementos móviles sobre los equipos para evitar que caigan sobre ellos. Se trata de sistemas para controlar el acceso del usuario a un equipo mediante la huella dactilar u otras características físicas.

A menudo se descuida la seguridad sobre el acceso pero hay que tener en cuenta que cuando existe acceso físico a un recurso ya no existe seguridad alguna sobre el mismo con el consiguiente riesgo. Un Control de Accesos no es más que un mecanismo que en función de la identificación ya autentificada permite acceder a recintos datos o recursos. Cuando hablamos de seguridad física nos referimos a todos aquellos mecanismos --generalmente de prevención y detección-- destinados a proteger físicamente cualquier recurso del sistema.

Restricciones al acceso Físico - Seguridad Informática. Un atacante con los suficientes conocimientos técnicos puede causar. Cómo estas medidas de seguridad están implementadas dependen de cada organización y los requisitos de ese medio o contexto.

Sistemas de alarmas térmicos o de movimiento. Convergencia de la seguridad informática y el control de acceso físico. Y únicas de cada persona como la huella dactilar o el iris.

Para controlar el acceso al sistema debe mantener la seguridad física del entorno informático.

Como Se Relaciona Cobit 5 Y La Seguridad De La Informacion

Seguridad Fisica Seguridad Informatica

Evaluacion De La Seguridad Informatica Esencial Para Tu Empresa Prakmatic

Que Son Los Controles De Accesos Fisicos Basc Conseg Seguridad Privada

Cuales Son Los Tipos De Control De Acceso

Seguridad Fisica Introduccion A La Seguridad Informatica Parte 8 Youtube

Amenazas De Seguridad Fisica Para Los Sistemas De Informacion

Seguridad Logica En Informatica En Que Consiste

Tema 2 Seguridad Fisica Seguridad Informatica Javier

Tipos De Control De Acceso De Seguridad Informatica Cuantos Hay

Seguridad Fisica Y Del Entorno Exposicion Areas Seguras

El Punto En El Que La Seguridad Y La Ciberseguridad Convergen Incibe Cert

4 3 4 Seguridad Fisica Troxoequipo2

El Punto En El Que La Seguridad Y La Ciberseguridad Convergen Incibe Cert

Iso 27001 Gestion De La Seguridad Fisica Y Del Entorno

Seguridad Logica Seguridad Informatica Lias

Post a Comment for "Acceso Fisico Seguridad Informatica"